戦争「武力以外が8割」 サイバー防衛、日本は法整備脆弱

サイバー戦争・日本の危機(1)

・ウクライナ侵攻はその40日ほど前、サイバー攻撃ですでに「開戦」していた

・ロシア軍参謀総長は10年前に現代戦は「非軍事手段」が8割と予告した

・米国は「日本の実力はマイナーリーグで最低の1A」と同盟の弱点を指摘

銃弾やミサイルが飛び交うウクライナ侵攻の裏で、世界はサイバー戦争の脅威に震撼(しんかん)した。日本政府は16日に防衛3文書を改定し、ようやくサイバー防衛を強化する方針を示した。実際に国民を守るには法制度や人材、装備を急いで用意しなければならない。

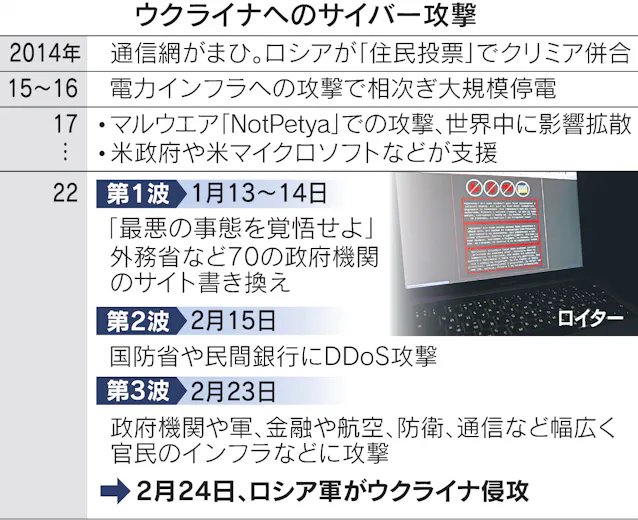

2月24日に始まったロシアによるウクライナ侵攻はその40日ほど前に「開戦」していた。3波に及ぶ大規模なサイバー攻撃だ。まず1月13~14日。「最悪の事態を覚悟せよ」とウクライナの70の政府機関でサイトが書き換えられた。

2月15日は国防省や民間銀行が標的になる。大量のデータを送りつけてサーバーを止める「DDoS攻撃」だった。第3波は侵攻前日の2月23日。政府機関や軍、金融や航空、防衛、通信など官民のインフラ全般が攻撃を受けた。

ロシアには成功体験がある。2014年のクリミア併合だ。侵攻前にウクライナへのサイバー攻撃で通信網を遮断し、官民の重要機関も軍の指揮系統も機能不全にした。ウクライナ軍は実際の侵攻時に対抗できず、短期間でクリミア半島の占拠を許した。

「非軍事的手段と軍事的手段の割合は4対1だ」。いまもロシア軍を指揮するゲラシモフ参謀総長はクリミア併合前の13年に予告した。現代戦はサイバーや外交、経済などの非軍事面が8割を占めるという意味だ。

14年の例を踏まえれば今回もすぐに首都キーウ(キエフ)が陥落しかねなかった。国防費は10倍、陸軍兵力も倍以上とリアルの戦力も大差がある。にもかかわらず泥沼は10カ月も続く。

米欧の武器支援は大きいが、主に春以降だ。序盤にウクライナが持ちこたえたのはゲラシモフ論の「5分の4」に入るサイバーの力が大きい。

ロシアは14年以降もサイバー攻撃を続けていた。15、16年は電力インフラを攻撃し大規模停電を引き起こした。17年は強力なマルウエア「NotPetya」の攻撃がウクライナを通じて米欧にも被害を与えた。

もともとウクライナの通信機器はロシア製が多く「バックドア」と呼ばれる侵入路があった。侵入路から米国に打撃が及ぶと、米政府や米マイクロソフトがウクライナの支援に乗り出した。

防衛策をとる過程でロシア製機器は排除し、米国の盾を獲得した。世界最先端ともいわれたロシアの攻撃に対処し続けた結果、防衛の経験と技術も向上した。今回の3波攻撃が致命傷にならず、ウクライナ軍も機能したのはそのためだ。

「発覚から3時間以内で対処した」。米マイクロソフトは2月末、今回のロシアによるサイバー攻撃について発表した。攻撃前からロシア内の動向を監視しなければ無理な対応といわれる。

同社はロシアが侵攻後に日本を含む40カ国以上のネットワークに侵入を試みた、と6月に公表した。「まず検出能力を養うことだ」と強調した。

日本に力はない。「日米同盟の最大の弱点はサイバー防衛。日本の実力はマイナーリーグ、その中で最低の1Aだ」。デニス・ブレア元米国家情報長官は提唱する。元海将の吉田正紀氏は「サイバーは日米で最も格差がある。日本も能力を急速に上げるべきだ」と語る。

9月には日本政府の「e-Gov」や東京地下鉄(東京メトロ)、JCBなどがDDoS攻撃を受けた。親ロシアのハッカー集団「キルネット」が犯行声明を出した。

折しもロシアは極東で中国などと大規模軍事演習をしていた。仮想敵「東方」から土地を奪還する想定で、サイバーとリアルを連動させたと映る。

中曽根康弘世界平和研究所の大沢淳主任研究員は「日本政府は『ロシアの軍事演習の一環』と分析していなかった」と指摘する。「日本は攻撃者や背景を特定できない」とも話す。サイバーも「専守防衛」で攻撃を感知してから対処する。サイバー防衛は「国の責務」とも規定していない。

世界的には異例だ。各国は海外からの通信を監視して攻撃者を特定し対抗措置をとる。「アクティブ・サイバー・ディフェンス(積極的サイバー防衛)」という。

12月16日に日本政府が決めた国家安全保障戦略には「能動的サイバー防御」が記されたが具体化は23年以降になる。憲法21条は「通信の秘密」を規定する。外国との通信を監視するなら電気通信事業法の改正が要る。

攻撃元の特定には経由したサーバーをさかのぼる「逆侵入」や「探知」が必要だが、不正アクセス禁止法や刑法の改正が前提になる。いまウクライナのような攻撃を受けても盾はない。無防備で国民の安全は守れない。

アクティブ・サイバー・ディフェンスという言葉は定義が曖昧であり、使用にあたっては誤解を生じないよう注意する必要があります。 米国で2010年代に導入が進んだアクティブディフェンスは、サイバー攻撃が本格化する前に兆候をつかみ、ほぼリアルタイムで防御することを目指す概念でした。敵を攻撃する意図は含んでいません。 日本政府が掲げる「能動的サイバー防御」は「未然に攻撃者のサーバ等への侵入・無害化ができるよう、政府に対し必要な権限が付与される」としており、一般的な解釈と比べてオフェンシブ(攻撃的)あるいはプロアクティブ(先制的)な要素が高くなっている点は留意する必要があります。

記事中で触れられているゲラシモフ参謀総長の2013年演説はたしかに非軍事手段の重要性を強調しています。また2015年当時に作戦総局長だったカルタポロフ(現下院国防委員長)も「プロパガンダが8割を占める戦争」に言及しました。 ただ、非軍事手段が効果を発揮するのは、「本丸」である軍事的闘争手段がしっかりしている場合だと思います。この点は今回のウクライナ戦争からも明らかでしょう。 非軍事手段による闘争と古典的な軍事的闘争の関係性、それらに対する資源配分のあり方などがこれからの安全保障議論ではもっと意識されてもよいと考えます。